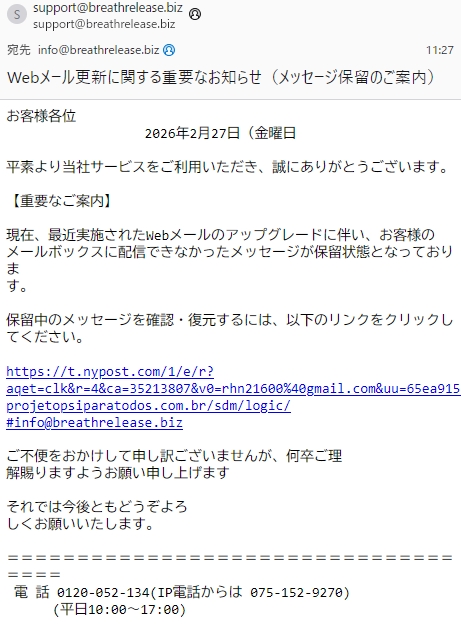

本日、11.27分、このサイトの代表メール宛てに、下記のようなメールがとどきました。

「support@breathrelease.biz」というメールアドレスからのメールでした。

@breathrelease.bizは自分が登録して管理しているドメインであり、このようなメールアドレスは作った覚えはありません。

すぐさま「なりすまし」メールだとわかりました。

ドメインが迷惑メールに悪用されている場合、それは通常、攻撃者があなたのドメイン名を詐称(なりすまし)してメールを送信しているためです。

なお、このサイトやサーバーのシステムがハッキングされたことを意味するものではないです。

まず、確認

まずは対処方法を検索。

状況の確認

メールヘッダーの分析: あなたや他の受信者に届いた不審なメールの完全なヘッダー情報を収集します。これにより、メールの真の発信元(IPアドレスなど)を特定できます。

ドメインの評判チェック: あなたのドメインがスパムブラックリストに登録されていないかを確認します。MxToolbox や EasyDMARC などのオンラインツールを使用して確認できます。

幸い、まだドメインがスパムブラックリストには登録されていないようでした。

メールヘッダーの分析

メールのソースコードを見るも、細かすぎてちょっとわかんない。こういうときは、AIに貼り付けて調査が早い。

なお、確認する項目は以下。

ヘッダーで確認すべき項目

取得したヘッダーの中で、特に以下を確認します。

Received: フィールド

メールが通過したサーバーの記録です。複数行あり、一番下が最初の発信元になります。ここに記載されているIPアドレスが実際の送信元です。

Return-Path: / From:

From に表示されているアドレスと Return-Path が異なる場合、なりすましの可能性があります。

Authentication-Results:

SPF・DKIM・DMARCの認証結果が記載されます。fail や none になっていれば、正規の送信元ではない可能性が高いです。

IPアドレスの調査方法

Received: から取得したIPアドレスは、以下のサービスで調査できます。

MXToolbox (mxtoolbox.com) → ブラックリスト登録確認

AbuseIPDB (abuseipdb.com) → 悪意あるIPの報告履歴

ARIN / JPNIC Whois → IPの所有者・地域情報

ヘッダーを一括解析するツール

ヘッダー全体をコピーして貼り付けるだけで解析してくれるツールもあります。

Google Admin Toolbox(Header Analyzer)

toolbox.googleapps.com/apps/messageheader/

MXToolbox Email Header Analyzer

mxtoolbox.com/EmailHeaders.aspx

ヘッダーをコピーして貼り付けると、経路やSPF/DKIM/DMARCの結果をわかりやすく表示してくれます。

分析結果

AIで分析した結果は下記。

送信元IPアドレス:66.55.67.183

これは米国のIPアドレスで、あなたのドメイン(breathrelease.biz)のサーバーとは無関係の第三者のサーバーから送信されています。

認証結果がすべて失敗・未設定

ヘッダーの Authentication-Results を見ると、

dkim=none(DKIM署名なし)

dmarc=none(DMARCポリシーなし)

spf=softfail(SPF認証が失敗)

つまり、あなたのドメインを名乗っていますが、正規の送信元ではないことが証明されています。

差出人と実態が不一致

From: support@breathrelease.biz と表示されていますが、実際には全く別のサーバーから送られています。典型的ななりすまし送信です。

不審なリンクが含まれている

本文中のリンクが nypost.com 経由で projetopsiparatodos.com.br(ブラジルのドメイン)にリダイレクトされる構造になっており、フィッシングサイトへ誘導しようとしています。絶対にクリックしないでください。

なお、記載の電話番号で検索すると、「【重要 注意喚起】カゴヤ・ジャパンをかたるフィッシングメールにご注意ください (8月14日更新)」の記事がヒットしました。同じ業者がやっているかもしれないですね。

今すぐ取るべき対策

1. SPFレコードを設定する

あなたのドメインのDNSに、正規の送信サーバー以外からのメールを拒否するSPFレコードを追加します。

例:v=spf1 include:xserver.jp ~all → v=spf1 include:xserver.jp -all(-allで完全拒否)

2. DMARCレコードを設定する

DMARCがないと、なりすましメールを受信者側で検出・拒否できません。以下をDNSに追加します。

_dmarc.breathrelease.biz TXT “v=DMARC1; p=reject; rua=mailto:info@breathrelease.biz”

3. DKIMを設定する

サーバーの管理パネルでDKIM署名を有効にすると、正規メールに電子署名が付きなりすましを防げます。

4. 送信元IPを報告する

66.55.67.183 を AbuseIPDB(abuseipdb.com)に報告することで、他の被害者を減らすことができます。

設定がおかしくないか、サーバー会社にも確認

お問い合わせいただきありがとうございます。

確認しましたところ、DKIM/DMARC設定は問題ないようですが、

SPFレコードのみ、記述が不足しているように見受けられます。

→SPFの再設定

また、明確に利用していないメールアドレスからのなりすましメールであればサーバーパネル上「迷惑メールフィルタ設定」へ、ブラックリスト設定として「support@breathrelease.biz*」を追加いただくことも有用かと存じます。

また、もし今後お客様がご利用とされているメールアドレスへなりすましをされた場合は、メール本文やヘッダ情報に共通部分があるようでしたら、当サービスの「メール振り分け設定」でそれを指定していただいてフィルタリングをすることは可能ですので、共通部分があるかどうかをご確認いただければと存じます。

以下マニュアルも参考にしていただければと存じます。

一通りの設定を終えました。

今回はたまたま、自分宛に自分のドメインで迷惑メールが届いたので気づきましたが。もし、自社のドメインで迷惑メールが送られているかもしれない場合は、下記の方法でチェック出来ます。

自社ドメインが迷惑メール(なりすまし・スパム)に悪用されていないか確認する主な方法は、

Google Postmaster Toolsの活用、DMARCレポートの分析、mail-testerによるスコアチェックです。

特にDMARCを設定することで、不正な送信メールのレポートを受け取れるようになります。

具体的には以下の手順で確認します。

Google Postmaster Toolsの確認

自社ドメインを登録し、迷惑メール判定率を確認(0.1%未満が理想)。

DMARCレポートの分析

DNSにDMARCを設定し、拒否・隔離されたメールの報告(RUA)を受信して不正な送信元を特定する。

mail-tester.comによる診断

指定されたメールアドレス宛にテストメールを送り、10点満点で評価・改善点を確認する。